WordPress ialah Sistem Pengurusan Kandungan (CMS) nombor satu yang popular di dunia. Jika anda tertanya-tanya apa itu CMS. Saya ingin membuat analogi mudah ini. Dalam membina tapak web, pada mulanya, kita boleh mencapainya menggunakan kod keras dengan HTML, JavaScript dan CSS. Ia seperti menjalankan program Kali Linux dalam terminal atau antara muka baris arahan. Adalah menyusahkan jika anda tidak mempunyai pengetahuan tentang bahasa pengaturcaraan itu.

Platform CMS seperti WordPress, memudahkan kami. Ia seperti menjalankan program Kali Linux versi GUI. Anda hanya perlu klik pada perkara seperti itu. WordPress membenarkan pentadbir web tanpa kemahiran teknikal atau pengetahuan bahasa pengaturcaraan web untuk menumpukan pada membina kandungan. Ia juga mempunyai sejumlah besar tema dan pemalam. Tetapi kadangkala, terdapat kelemahan yang terdapat dalam WordPress itu sendiri, tema dan pemalam.

Kami akan mempelajari topik berikut secara terperinci:

- Dapatkan token API WPScan

- Kenal pasti versi WordPress sasaran

- Hitungkan Tema WordPress

- Hitungkan Pemalam WordPress

- Hitungkan Pengguna WordPress

- Imbas kelemahan WordPress, tema dan pemalam

PERSEDIAAN

WPScan adalah percuma dan sudah diprapasang di Kali Linux. Tetapi jika anda tidak mempunyai WPScan pada mesin anda, anda boleh memasangnya sama ada menggunakan apt install atau memuat turunnya di GitHub di https://github.com/wpscanteam/wpscan . Walaupun WPScan ialah alat sumber terbuka dalam Kali Linux. Tetapi terdapat perbezaan antara WPScan dan alat percuma lain. Untuk dapat menggunakan pengimbas kerentanan WPScan memerlukan sedikit kerja tambahan, kami memerlukan token API WPScan. Ia adalah percuma, anda hanya perlu membuat akaun di https://wpscan.com .

- Daftar akaun di https://wpscan.com dengan mengklik pada Mulakan butang di sudut atas.

Rajah . WPScan.com mendaftar

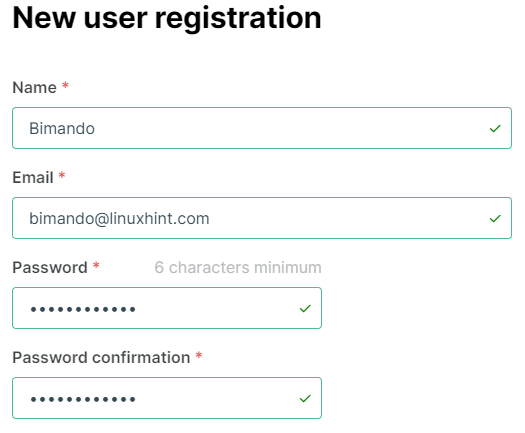

Kemudian, isikan sebarang maklumat yang diperlukan pada pendaftaran pengguna baharu bentuk seperti yang ditunjukkan di bawah.

Rajah . Borang pendaftaran pengguna WPScan.com

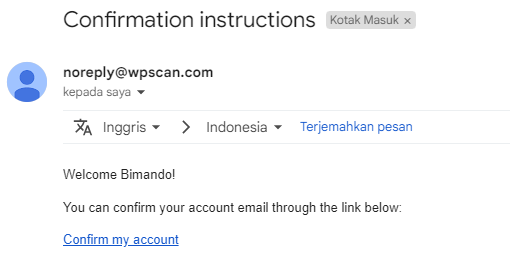

- Sebaik sahaja anda menyerahkan maklumat pendaftaran anda, anda perlu mengesahkan akaun e-mel anda. Buka peti mel anda dan klik pada pautan pengesahan yang dihantar oleh wpscan.com.

Rajah . Pengesahan e-mel WPScan

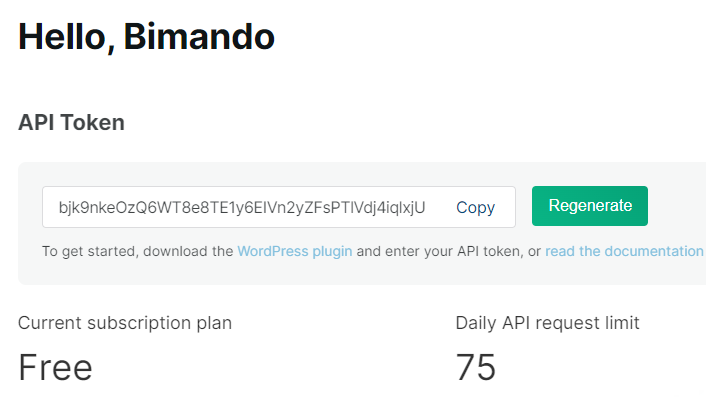

- Setelah pengesahan e-mel anda berjaya, kemudian klik pada anda Profil menu.

Rajah . Menu Profil WPScan.com

Anda akan melihat token API anda seperti rajah di bawah. Salin token itu dan simpan pada fail. Kami akan menggunakannya kemudian di terminal.

Rajah . Nilai token API WPScan.com

Sebelum kita beralih ke tutorial WPScan di Kali Linux, saya ingin memperkenalkan maklumat yang boleh anda perolehi di wpscan.com. Pembangun mengambil alat ini dengan lebih serius, bukan hanya membina alat percuma. Kerja mereka sangat menarik.

Status Perkhidmatan WPScan

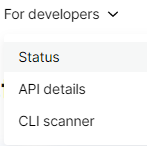

Pada bar menu lungsur turun WPScan bertajuk Untuk Pemaju , terdapat halaman yang dipautkan untuk memantau Status operasi sistem WPScan.

Rajah . Menu WPScan.com Untuk Pembangun

Laporan ini penting apabila kami menjalankan ujian penembusan dan kami mungkin menghadapi beberapa ralat. Sekiranya anda mendapati ralat semasa menjalankan WPScan pada Kali Linux, anda terlebih dahulu memastikan sama ada sistem berada dalam talian dengan melawati https://status.wpscan.com/ .

Rajah . Status perkhidmatan WPScan.com

Apabila semuanya berjalan dengan baik, anda akan melihat status seperti gambar di atas.

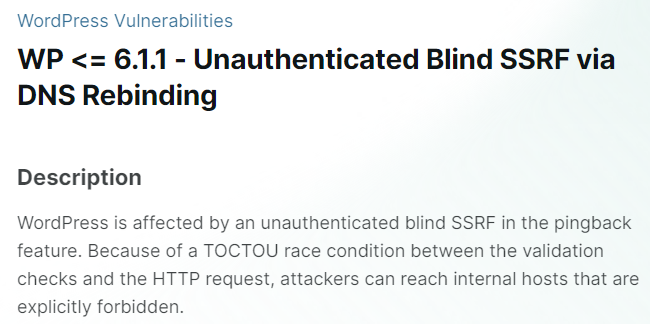

WPScan – Kerentanan CMS WordPress

WPScan juga menerbitkan maklumat tentang Kerentanan WordPress yang ditemui untuk setiap versi.

Rajah . Kelemahan WordPress

Anda boleh membaca maklumat terperinci untuk setiap kelemahan dalam senarai. Sebagai contoh, angka berikut menunjukkan bahawa WordPress versi 6.1.1 atau ke bawah mempunyai kelemahan pada SSRF buta yang tidak disahkan melalui penjilidan semula DSN.

Rajah . Maklumat kerentanan WordPress 6.1.1

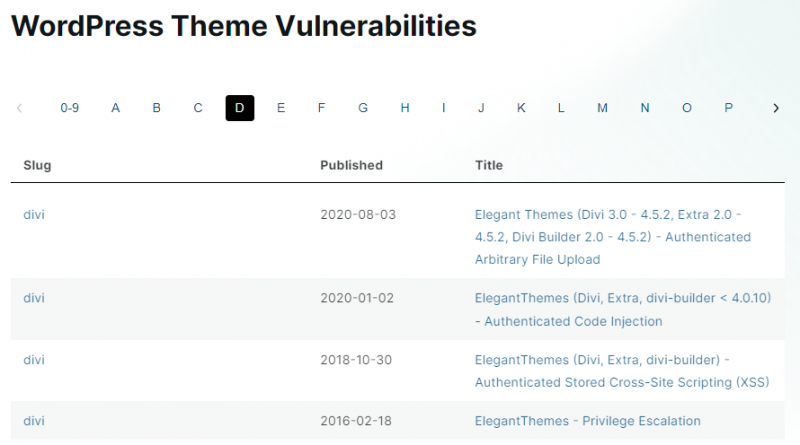

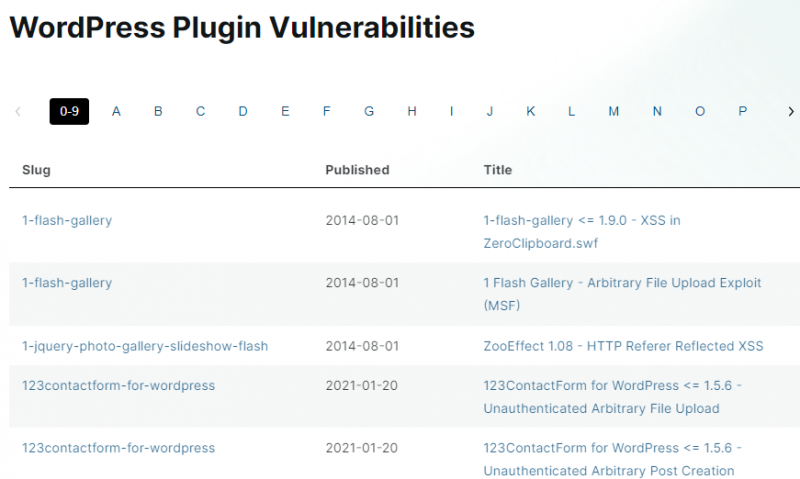

WPScan – Tema WordPress & Keterdedahan Pemalam

WPScan juga menerbitkan tema dan maklumat kerentanan pemalam.

Rajah . Kelemahan tema WordPress

Rajah .kelemahan pemalam WordPress

Tutorial WPScan pada Kali Linux

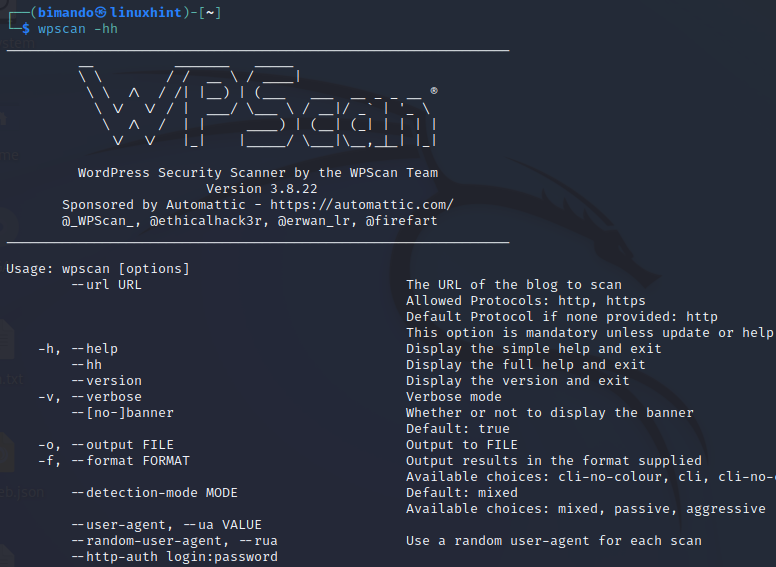

Saya menganggap anda telah memasang WPScan dan token API. Mula-mula, mari kita lihat arahan yang tersedia dan penggunaan WPScan. Jalankan arahan berikut untuk memaparkan maklumat penuh.

wpscan -hh

Rajah . WPScan pada terminal Kali Linux

WPScan menyediakan pengelakan tembok api menggunakan rawak ejen pengguna untuk setiap imbasan menggunakan hujah berikut.

--rua atau --random-user-agentSaya juga sering menambah bendera '–force' supaya WPScan akan terus mengimbas jika indeks menimbulkan kod ralat 403 atau ralat terlarang.

--paksaUntuk mendayakan ciri pengimbas kerentanan, kami harus menentukan token API kami dengan menggunakan hujah berikut:

--api-token [TOKEN_VALUE]WPScan menyokong pengelogan dalam tiga format berbeza: JSON, CLI dan CLI tanpa warna. Anda boleh menyimpan output hasil WPScan anda dengan menentukan nama fail output diikuti dengan format menggunakan arahan berikut:

-o atau --output [FILENAME]-f atau --format [FORMAT]

Daripada arahan WPScan yang kami pelajari di atas, kami akan cuba mengimbas beberapa sasaran WordPress dan menghitung pengguna, pemalam kerentanan dan tema kerentanan. Untuk melakukan penghitungan kita harus menggunakan hujah berikut:

-e atau --hitungkan [PILIHAN]Pilihan yang tersedia untuk objektif kami ialah:

| dalam | Hitung pengguna |

| vp | Hitung pemalam yang terdedah |

| vt | Hitungkan tema yang terdedah |

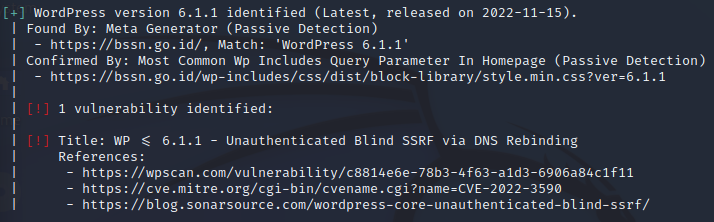

Sekarang, mari kita tetapkan sasaran https://bssn.go.id dan imbas kelemahan dengan WPScan. Untuk menjalankan WPScan dengan pilihan lalai tetapan, anda hanya boleh menjalankan arahan berikut:

wpscan --url [URL]Pertama, WPScan akan mengenal pasti versi WordPress dan kelemahan yang ditemui dan selebihnya bergantung pada pilihan terhitung yang kami gunakan.

Rajah . WordPress 6.1.1 kerentanan

Seperti yang ditunjukkan dalam rajah di atas, sasaran kami mempunyai a WordPress versi 6.1.1 yang terdedah kepada SSRF Buta yang tidak disahkan melalui penjilidan semula DNS . Maklumat terperinci ditunjukkan sebelum ini dalam rajah 9 di atas.

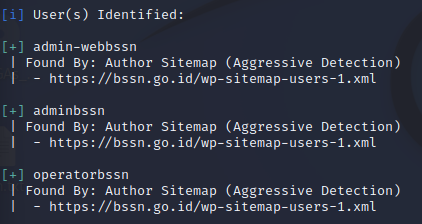

WPScan Enumerate Users

wpscan --dua --force --api-token [TOKEN] -e u -o pengguna .txt -f cli --url [URL]

Rajah . Penghitungan pengguna WordPress

Sasaran bssn.go.id mempunyai tiga pengguna: admin-webbssn, adminbssn dan operatorbssn.

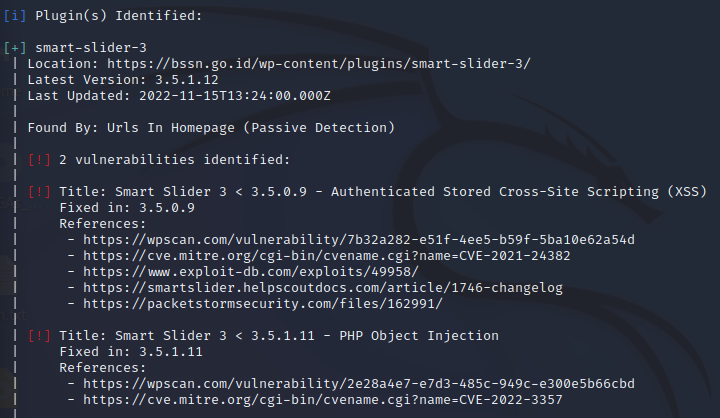

WPScan Enumerate Plugin Vulnerabilities

wpscan --rua --force --api-token[TOKEN] -e vp -o plugin.txt -f cli --url[URL]

Rajah . Penghitungan kerentanan pemalam WordPress

Sasaran mempunyai dua kerentanan pemalam seperti yang ditunjukkan dalam rajah di atas. Salah satunya, yang Suntikan objek PHP bunyinya menarik.

WPScan Enumerate Themes Vulnerability

wpscan --rua --force --api-token[TOKEN] -e vt -o theme.txt -f cli --url[URL]

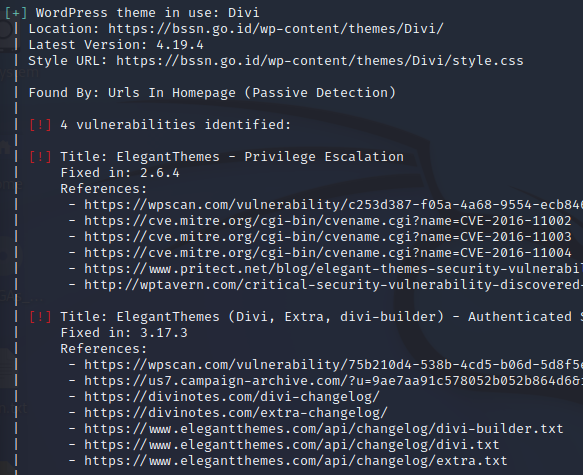

Rajah . Penghitungan kerentanan tema WordPress

Sasaran kami kini mempunyai empat kelemahan tema dan satu daripadanya mempunyai kelemahan kritikal, iaitu Peningkatan Keistimewaan .

KESIMPULAN

Kami belajar cara melakukan pengimbasan kerentanan pada tapak web WordPress. Ambil perhatian bahawa kelemahan yang kami temui dalam tutorial ini belum disahkan. Dalam peringkat pengumpulan maklumat aplikasi web, kami mengumpul semua maklumat dan kemungkinan kelemahan. Kemudian, daripada peninjauan itu, kita perlu melakukan penilaian kelemahan untuk mengesahkan sama ada sasaran itu boleh digodam.

Untuk makluman, sasaran kami di atas, BSSN adalah agensi kerajaan Indonesia yang berada di bawah dan bertanggungjawab kepada Presiden. BSSN mempunyai tugas menjalankan tugas kerajaan dalam bidang keselamatan siber dan sifir untuk membantu Presiden dalam mentadbir fungsi kerajaan. Cuba bayangkan, bagaimana sebuah agensi negara dalam bidang keselamatan siber boleh mempunyai kelemahan sedemikian.