Protokol SSH atau Secure Shell digunakan untuk log masuk dari jauh ke mesin dan menjalankan arahan pada mesin jauh. Data yang dipindahkan menggunakan protokol SSH disulitkan dengan algoritma khas yang menjadikan SSH lebih selamat daripada Telnet. Pada asasnya, OpenSSH ialah alat yang melaksanakan protokol ini.

Apa yang Akan Kami Tutup?

Dalam panduan ini, kami akan meneroka pelbagai aspek fail konfigurasi pelayan OpenSSH. Mari mulakan sekarang.

Fail Konfigurasi OpenSSH

Terdapat beberapa fail teras untuk kedua-dua klien dan pelayan OpenSSH. Ia mempunyai dua jenis fail konfigurasi:

1. Fail yang berkaitan dengan bahagian klien: Salah satu fail ialah ssh_config. Ia adalah fail konfigurasi seluruh sistem. Fail ini terletak di /etc/ssh/ssh_config.

Fail lain ialah konfigurasi yang merupakan fail konfigurasi khusus pengguna yang terletak di $HOME/.ssh/config.

Program SSH pada hos mengambil konfigurasi sama ada daripada fail ini atau melalui antara muka baris arahan. Dalam kes fail yang dinyatakan sebelum ini, fail konfigurasi seluruh sistem, iaitu ssh_config, diberi keutamaan berbanding fail 'config' khusus pengguna.

2. sshd_config: Ia berkaitan dengan bahagian pelayan. Pelayan OpenSSH membaca fail ini apabila ia bermula.

Meneroka sshd Fail Konfigurasi

Fail konfigurasi sshd mengandungi banyak arahan yang juga boleh disesuaikan. Mari lihat reka letak lalai fail ini:

$ kucing / dan lain-lain / ssh / sshd_config

# Ini ialah fail konfigurasi seluruh sistem pelayan sshd. Lihat

# sshd_config(5) untuk maklumat lanjut.

Pelabuhan 222ListenAddress 0.0.0.0

DengarAlamat ::

HostKey / dan lain-lain / ssh / ssh_host_key

ServerKeyBits 768

Log MasukGraceTime 600

KeyRegenerationInterval 3600

PermitRootLogin ya

IgnoreRhosts ya

Mod Ketat ya

X11Pemajuan no

AllowTcpForwarding no

benarkanTTY no

X11DisplayOffset 10

PrintMotd ya

KeepAlive ya

SyslogFacility AUTH

INFO Tahap Log

RhostsAuthentication no

RhostsRSAAuthentication no

Pengesahan RSAA ya

Pengesahan Kata Laluan ya

AllowEmptyPasswords no

No. Semak Mel

Mana-mana baris yang bermula dengan '#' diambil sebagai ulasan. Mari kita terokai beberapa parameter yang diberikan:

1. Arahan Port menentukan nombor port. Ini ialah nombor port yang digunakan sshd mendengar sambungan. Nilai lalai untuk port ini ialah 22 yang merupakan nilai standard. Walau bagaimanapun, dalam kes kami, kami menukarnya kepada 222.

Selain itu, kami boleh menentukan lebih daripada satu arahan Port. Dengan cara ini, kita boleh menggunakan berbilang port untuk mendengar pada sambungan sshd.

2. ListenAddress mengandungi alamat IP untuk mendengar. Tindakan lalai adalah untuk mendengar pada semua alamat IP yang terikat pada pelayan. Juga ambil perhatian bahawa arahan Port mesti menggantikan arahan ListenAddress.

3. Laluan kelayakan penuh fail kunci hos RSA peribadi ditentukan oleh arahan HostKey. Dalam kes sebelumnya, laluannya adalah /etc/ssh/ssh_host_key .

4. Arahan PermitRootLogin membenarkan log masuk akar untuk sshd apabila ia ditetapkan kepada ya. Ini harus ditetapkan kepada tidak melainkan fail hosts.allow dan hosts.deny digunakan untuk menyekat akses sshd.

5. Arahan X11Forwarding membenarkan penghantaran Sistem X Window apabila ditetapkan kepada ya.

6. Kemudahan Syslog yang mana sshd harus digunakan ditentukan menggunakan arahan SyslogFacility. Kekalkan nilai lalai seperti sedia ada.

7. Tahap pengelogan untuk Syslog ditentukan menggunakan arahan LogLevel.

Mengubah sshd Pelabuhan

Secara lalai, the sshd atau daemon pelayan OpenSSH menggunakan port 22 protokol TCP. Adalah disyorkan untuk menukar nombor port ini kepada beberapa nilai lain dalam persekitaran ujian. Ini memberi jaminan kepada kami bahawa sambungan pelayan tersedia sepanjang masa.

Selain itu, adalah satu amalan yang baik untuk menyemak sintaks konfigurasi fail sshd_config baharu sebelum menggunakannya, tanpa mengira port mana ia dijalankan. Untuk menyemak sintaks, kita boleh menggunakan arahan berikut:

$ sshd -t

Ia juga penting untuk ambil perhatian bahawa hanya pengguna root yang boleh membaca dan menulis ke fail ini. Ini bermakna jika fail konfigurasi sshd_config dilindungi dengan betul, menjalankan perintah sebelumnya memerlukan kuasa akar.

Jika tiada output muncul semasa menjalankan perintah pengesahan sintaks sebelumnya, ini bermakna fail itu okey.

Mengubah suai Fail Konfigurasi Lalai dan Port

Dalam sesetengah kes, kami ingin menjalankan contoh baharu bagi sshd pada pelabuhan yang berbeza. Ini mungkin kerana port 22 sudah digunakan atau mungkin terdapat beberapa kawasan berisiko dalam menukar port ini dalam persekitaran pengeluaran. Dalam jenis situasi sedemikian, kami boleh mencipta fail konfigurasi alternatif untuk pelayan kami.

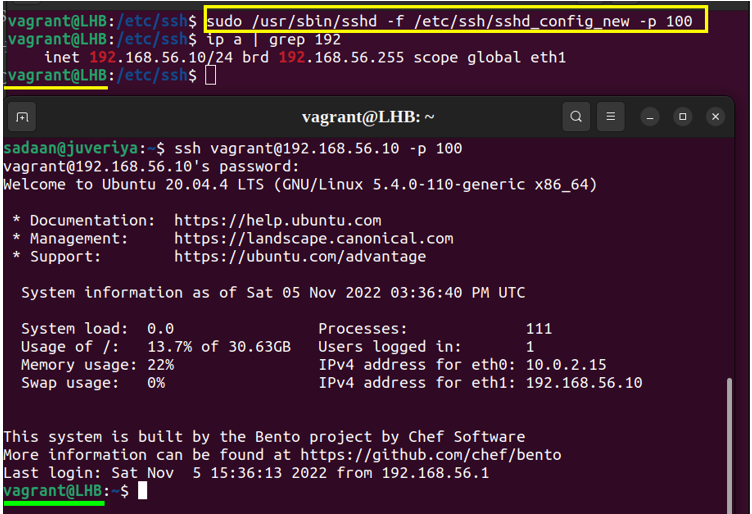

Mari buat fail sshd_config baharu sebagai sshd_config_new. Fail ini boleh digunakan untuk beberapa parameter pelayan yang berbeza. Sekarang, mari tentukan fail ini untuk dipertimbangkan sebagai fail konfigurasi pelayan baharu pada port nombor 100:

$ sudo / usr / sbin / sshd -f / dan lain-lain / ssh / sshd_config_new -hlm 100

Daemon sshd kini mendengar pada port 100. Kita boleh menggunakan mana-mana nilai port tetapi bukan nilai yang sudah digunakan.

Sekarang, mari semak sama ada port baharu kami berfungsi seperti yang dikehendaki. Untuk ini, kita perlu menggunakan program klien ssh dan jalankan arahan berikut:

$ / usr / tong sampah / ssh -hlm 100 < ip daripada pelayan >

Pilihan '-p' menentukan port 100 untuk digunakan pada pelayan jauh. Sekiranya kami menguji secara tempatan, kami boleh menggunakan IP pelayan untuk menjadi IP hos tempatan:

Menyelesaikan masalah Konfigurasi OpenSSH

Kadangkala, pelayan kami tidak berfungsi seperti yang dikehendaki. Dalam kes sedemikian, kami boleh menggunakan bendera '-d' untuk menyelesaikan masalah konfigurasi pelayan OpenSSH. Menggunakan bendera '-d', pelayan memasuki mod nyahpepijat dan mengendalikan hanya satu sambungan.

Output yang dihasilkan dalam mod nyahpepijat adalah verbose. Kita boleh menggunakan lebih banyak bendera '-d' untuk meningkatkan tahap penyahpepijatan. Mari jalankan arahan nyahpepijat pada pelayan kami menggunakan fail konfigurasi baharu:

$ / usr / sbin / sshd -d -hlm 100 -f / dan lain-lain / ssh / sshd_config_new

Output daripada arahan sebelumnya log ke stderr dan bukannya menggunakan kemudahan AUTH syslogd.

Kesimpulan

Daemon OpenSSH atau sshd ialah bahagian penting dalam banyak infrastruktur pentadbiran. Oleh itu, ia memerlukan kepakaran untuk menguruskannya untuk operasi yang optimum. Dalam artikel ini, kami mempelajari tentang fail konfigurasi pelayan OpenSSH seperti sshd_config.